Accueil > Actualités > Shadow IT et IA Act 2026 : Maîtriser le Shadow AI avec Elit-Technologies

Shadow IT et IA Act 2026 : Maîtriser le Shadow AI avec Elit-Technologies

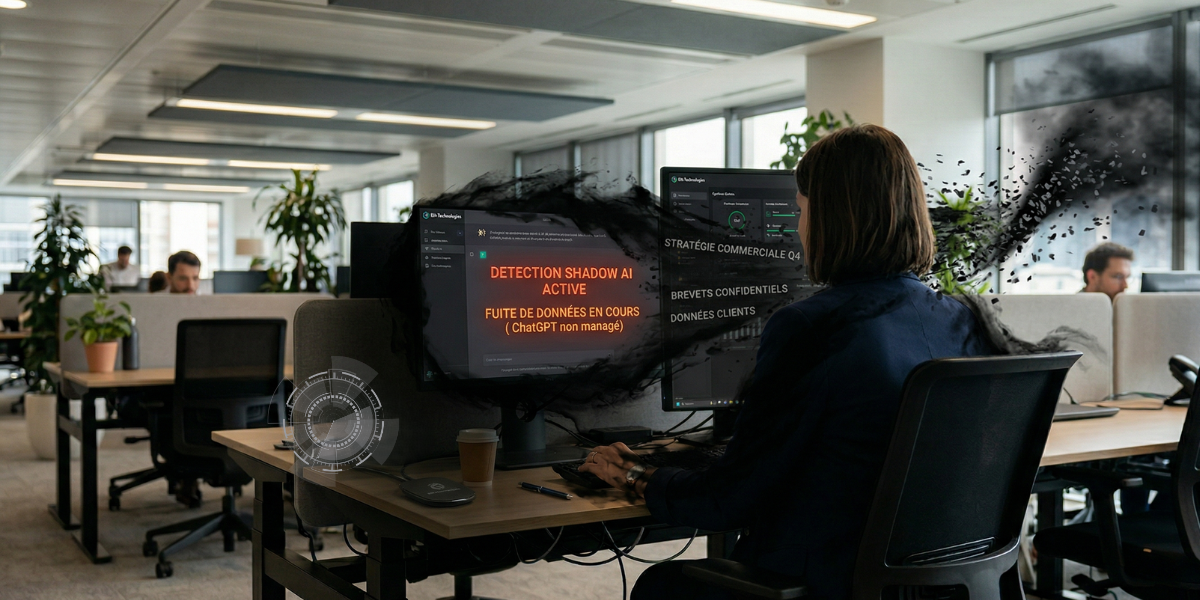

Le Shadow IT a muté. Ce n’est plus une simple question de logiciels non autorisés installés en dehors du périmètre de la DSI. En 2026, le risque a changé de nature : il s’appelle Shadow AI, et il ne vole plus seulement du contrôle, il absorbe votre savoir-faire.

Chaque jour, des dizaines de collaborateurs saisissent des données confidentielles dans ChatGPT, Gemini ou Copilot sans politique d’usage définie, sans traçabilité, sans gouvernance. Le résultat : une fuite silencieuse et irréversible de propriété intellectuelle vers les infrastructures d’acteurs tiers, souvent non européens.

Face à cette réalité, une seule réponse est efficace : non pas interdire, mais gouverner.

Le Shadow AI : quand le risque change de dimension

Le Shadow IT d’hier déplaçait la donnée vers un stockage non autorisé. Le Shadow AI d’aujourd’hui l’offre à l’entraînement d’un modèle tiers.

C’est une différence fondamentale. Un fichier stocké sur un Dropbox personnel reste récupérable. Un prompt contenant une stratégie commerciale, un contrat en cours de négociation ou une donnée RH sensible, envoyé à un modèle public non managé, devient potentiellement une contribution permanente à la base de connaissance d’un concurrent ou d’un acteur étranger.

La productivité prime sur la sécurité. 59 % des collaborateurs utilisent des outils IA non approuvés par leur entreprise et ce chiffre monte à 93 % chez les cadres dirigeants et managers senior (Cybernews, 2025). L’interdiction ne fonctionne pas : elle pousse l’usage dans l’ombre.

Le coût d’une violation est documenté. Selon IBM, 20 % des organisations ont déjà subi une violation de données liée au Shadow AI, ajoutant en moyenne 200 000 dollars au coût d’un incident. La prévention n’est plus optionnelle.

Le périmètre d’exposition est invisible. Les agents IA ne transitent pas uniquement par les navigateurs. Extensions Chrome, API furtives intégrées dans des outils métiers, bots de réunion qui transcrivent et analysent en temps réel : la surface d’attaque est diffuse et sous-estimée.

IA Act 2026 : de la contrainte à l'opportunité stratégique

Entré en vigueur progressivement depuis 2024, l’IA Act européen est aujourd’hui en phase de pleine application. Pour beaucoup d’entreprises, il représente une source d’inquiétude, amendes pouvant atteindre 7 % du chiffre d’affaires mondial, obligations de documentation, registres de conformité.

Les organisations qui l’abordent comme un cadre de gouvernance en tirent un avantage concurrentiel durable.

Une classification par l’usage, pas par la technologie. Un outil de résumé automatique peut sembler anodin. Il devient un système à haut risque dès lors qu’il traite des données de recrutement, de notation de crédit, d’évaluation scolaire ou de santé. La DSI doit cartographier non pas ce que fait l’outil, mais dans quel contexte métier il est utilisé.

Un registre de transparence dynamique. La conformité exige un inventaire vivant : quels modèles sont utilisés, par quelles équipes, sur quelles données, avec quelles finalités. Ce registre n’est pas un document statique, c’est un processus continu.

Une traçabilité des décisions assistées par IA. Pour les systèmes à risque élevé, l’entreprise doit être capable de justifier pourquoi une décision a été prise, et quelle part l’IA y a jouée.

Ces obligations sont en réalité une opportunité : les organisations qui les adressent sérieusement construisent un avantage concurrentiel durable, visibilité complète sur leurs flux IA, maîtrise des risques, et capacité à déployer de nouvelles solutions IA en toute confiance.

La méthode Detect-Govern-Secure d'Elit-Cyber

Pour accompagner les DSI dans cette transition, Elit-Technologies a structuré une approche opérationnelle en trois piliers, déployable progressivement selon la maturité de l’organisation.

DETECT — Voir ce qui est invisible

La première étape est la visibilité. On ne peut pas gouverner ce que l’on ne voit pas.

Nous déployons des outils d’analyse Deep Packet Inspection (DPI) capables d’identifier en temps réel les signatures des agents IA sur votre réseau : extensions de navigateur, appels API vers des modèles externes, outils de transcription et d’analyse de réunions, bots intégrés dans les plateformes de collaboration.

Le résultat : une cartographie exhaustive de votre exposition Shadow AI réelle, pas estimée.

GOVERN — Encadrer sans bloquer

Une fois la cartographie établie, nous construisons avec vous un cadre de gouvernance IA adapté à votre contexte métier.

Ce cadre définit une politique de Bring Your Own AI sécurisée : quels outils sont autorisés, sur quels types de données, avec quels niveaux de contrôle. Chaque usage métier est mis en regard des exigences de l’IA Act pour identifier les zones de risque et les ajustements nécessaires.

L’objectif n’est pas d’empêcher l’usage de l’IA, c’est de le rendre traçable, conforme et aligné avec vos intérêts.

SECURE — Substituer par le souverain

L’étape finale est la substitution. Nous remplaçons les usages Shadow AI identifiés par des instances Private LLM souveraines, hébergées sur une infrastructure maîtrisée, garantissant que vos données ne quittent jamais votre périmètre.

Vos collaborateurs accèdent à des outils IA performants. Vos données restent votre propriété exclusive. Votre conformité IA Act est documentée et auditable.

Questions fréquentes

Pourquoi le Shadow AI est-il plus dangereux que le Shadow IT ?

Le Shadow IT déplace la donnée vers un stockage non autorisé, elle reste récupérable. Le Shadow AI l’offre à l’entraînement d’un modèle tiers de manière potentiellement irréversible. C’est une fuite de capital intellectuel, pas seulement une question de stockage.

Par où commencer pour se mettre en conformité IA Act ?

Par l’audit de visibilité. Il est impossible de mettre en conformité ce que l’on ne voit pas. La cartographie des flux IA via DPI est le prérequis à toute démarche de gouvernance sérieuse.

L’IA Act s’applique-t-il aux PME et ETI ?

Oui. Si vos systèmes IA traitent des données dans des contextes à risque élevé, RH, crédit, santé, infrastructures critiques, les obligations s’appliquent indépendamment de la taille de l’entreprise. Les amendes sont proportionnelles au chiffre d’affaires, pas à la taille.

Combien de temps prend un audit Shadow AI ?

Elit-Technologies délivre un rapport d’exposition initial sous 48 heures. La cartographie complète et le plan de remédiation sont disponibles sous deux semaines.

Qu’est-ce que le DPI et est-ce intrusif pour les collaborateurs ?

Le Deep Packet Inspection analyse les flux réseau au niveau protocolaire pour identifier les signatures des agents IA. Il n’analyse pas le contenu des échanges personnels, uniquement la nature des connexions vers des services IA externes.

75 % des salariés utilisent déjà l’IA au travail, comment savoir ce qui est autorisé dans mon entreprise ?

C’est précisément le point de départ du Diagnostic Flash Elit-Technologies. En 48 heures, nous identifions les outils en circulation, les données exposées, et les écarts de conformité IA Act.

Nous ne vendons pas du blocage. Nous vendons de la souveraineté.

En tant qu’experts certifiés en infrastructures et cybersécurité, ANSSI ExpertCyber, ISO 27001, nous accompagnons les DSI d’ETI et de PME dans la reprise en main de leur patrimoine numérique à l’ère de l’IA.

- Diagnostic de visibilité Shadow AI : rapport d’exposition complet sous 48h

- Mise en conformité IA Act : inventaire exhaustif, registre de transparence, plan de remédiation

- Déploiement d’une infrastructure IA souveraine : vos équipes accèdent à des outils performants, vos données ne quittent jamais votre périmètre

59 % de vos collaborateurs utilisent probablement aujourd’hui des outils IA non référencés par la DSI. Quelles données ont déjà quitté votre périmètre ? Êtes-vous en mesure de répondre à un audit IA Act ?

Téléchargez notre fiche alerte et demandez votre Diagnostic Flash.